Dans un monde numérique de plus en plus complexe, il est essentiel de garantir la sécurité des communications et des échanges de données. Les entreprises et les organisations sont confrontées à des défis tels que les violations de données, l’augmentation des cybermenaces et la nécessité de protéger des informations sensibles. C’est là que l’infrastructure à clé publique (PKI) entre en jeu.

Dans ce blog, nous expliquons ce qu’est la PKI, comment elle fonctionne et quels sont les défis principaux de la gestion traditionnelle de la PKI. De plus, nous montrons pourquoi le CKMS (Certificate & Key Management System) de KeyTalk est une solution puissante pour automatiser la gestion de la PKI.

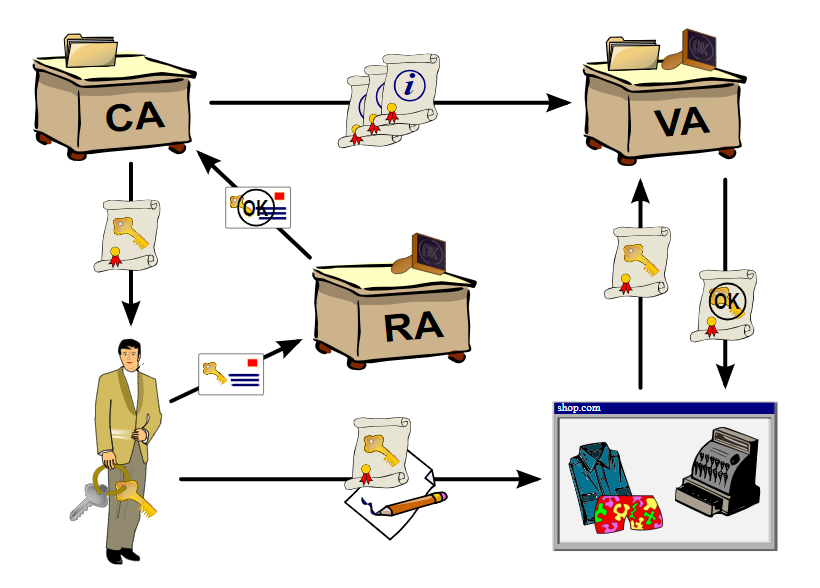

La PKI est un système utilisé pour créer, gérer, distribuer, stocker et révoquer des certificats numériques. Ces certificats sont essentiels pour protéger des informations sensibles, vérifier l’identité des utilisateurs et permettre des communications sécurisées. La PKI utilise la cryptographie avec des clés publiques et privées, où la clé publique sert à chiffrer les données et la clé privée à les déchiffrer. Cela garantit l’intégrité et l’authenticité des interactions numériques.

La Public Key Infrastructure (PKI) utilise des méthodes de chiffrement avancées pour assurer la sécurité des communications et l’authentification des utilisateurs. Elle repose sur la cryptographie asymétrique, qui utilise deux clés : une clé publique et une clé privée.

Dans un système de chiffrement asymétrique, la clé publique est émise par une autorité de certification (CA) de confiance et peut être demandée par n’importe qui. Cette clé publique est utilisée pour vérifier et authentifier l’expéditeur d’un message chiffré, de sorte que le destinataire puisse être certain que le message provient de la bonne source.

La clé privée, l’autre moitié de la paire de clés, reste strictement confidentielle et n’est détenue que par le destinataire. Elle est utilisée pour déchiffrer le message chiffré reçu, garantissant que seul le destinataire prévu a accès au contenu.

La force de la PKI réside dans la combinaison de ces clés. La clé publique garantit l’authenticité de l’expéditeur, tandis que la clé privée garantit que seul le destinataire prévu peut lire le message. Cette méthode assure un échange sûr et fiable d’informations sensibles, un facteur crucial dans un monde numérique où la confidentialité et l’intégrité des données sont essentielles.

La Public Key Infrastructure (PKI) joue un rôle essentiel dans la sécurité et la fiabilité des communications numériques. L’un des éléments les plus importants de la PKI est le certificat, qui sert de preuve d’identité numérique et renforce la confiance entre les expéditeurs et les destinataires.

Au cœur d’un environnement PKI se trouvent les certificats numériques, également appelés certificats PKI ou certificats X.509. Ces certificats agissent comme un passeport numérique, en vérifiant l’identité d’une entité, telle qu’une personne ou une organisation. La confiance est ici cruciale. Le destinataire d’un message doit pouvoir faire confiance à l’identité présentée dans le certificat.

Un autre composant clé d’un environnement PKI est l’autorité de certification (CA). Cette entité externe de confiance est responsable de l’émission et de la validation des certificats. Une CA garantit l’identité du demandeur et la confirme en émettant un certificat numérique. Ces autorités veillent à ce que l’identité de l’expéditeur soit correcte, tout comme un gouvernement émet un passeport pour confirmer l’identité d’une personne.

Un certificat PKI contient plusieurs informations essentielles pour garantir l’identité et la validité du certificat :

Les certificats PKI permettent une communication numérique sécurisée en fournissant une preuve d’identité fiable, permettant ainsi à des entités telles que les entreprises, les personnes et les appareils de confirmer leur identité numérique. Sans ces certificats, il serait beaucoup plus difficile de faire confiance à l’authenticité des données et des messages envoyés sur Internet.

Un environnement PKI bien géré, soutenu par des autorités de certification de confiance, forme la colonne vertébrale d’un monde numérique sécurisé. Il est donc essentiel de garantir une gestion robuste de la PKI et un renouvellement en temps voulu des certificats afin d’assurer l’intégrité des communications numériques.

Êtes-vous intéressé par ce que le CKMS de KeyTalk peut faire pour votre organisation ? Contactez-nous dès aujourd’hui en remplissant le formulaire ci-dessous et découvrez comment nous pouvons vous aider à optimiser la gestion de votre PKI.

L’équipe KeyTalk